Uuden selaimen kaivosuhan salaus, josta sinun on tiedettävä

Cryptojacking eli haitallinen kryptominointi(malicious cryptomining) on uusi temppu, jolla louhitaan kryptovaluuttoja(Cryptocurrencies) käyttäjän tietokoneella käyttämällä heidän prosessoriresurssejaan(CPU) taustalla heidän tietämättään. Tyypillisesti kyberrikollinen lataa uhrin selaimeen komentosarjan, joka sisältää ainutlaatuisen sivustoavaimen pakottaakseen käyttäjän rikastuttamaan niitä.

Jos kamppailet hitaan tietokoneen tai internetyhteyden kanssa, älä vielä syytä vain myyjää tai palveluntarjoajaa, koska saatat joutua hakkereiden käyttämän uuden tempun, jota kutsutaan selaimeksi Cryptojacking , uhriksi .

Cryptojackingin(Cryptojacking) evoluutio johtuu viime kuukausien huimasta kiinnostuksesta kryptovaluuttoja kohtaan. (Cryptocurrencies)Katso Bitcoinia(Bitcoin) viimeisten muutaman kuukauden ajalta, ja sen arvo on noussut yli 1 000 %. Tämä on herättänyt huomiota myös hakkereilta ja synnyttänyt vaarallisia käytäntöjä, kuten Crytptojacking .

Mikä on Cryptojacking

Syntyminen(Emergence)

Ennen kuin ymmärrämme, mitä Cryptojacking on, kerro meille ensin Cryptominingista(Cryptomining) .

Kryptovaluutta(Cryptomining) tai kryptovaluutan louhinta(Cryptocurrency Mining) on prosessi, jossa kryptovaluutta syntyy lohkoketjuteknologiaa käyttäen. Kryptomointi(Cryptomining) mahdollistaa myös uusien kryptovaluuttakolikoiden vapautumisen markkinoille. Kaivostoimintaa(Mining) harjoittavat tietyt kryptovaluuttaverkon vertaiset, jotka kilpailevat (yksittäin tai ryhmissä) vaikean matemaattisen ongelman, jota kutsutaan työn todisteeksi, ratkaisemisesta.

Syyskuussa 2017 Coinhive debytoi markkinoilla tarjoten louhia kryptovaluuttaa nimeltä Monero ( XMR ). Coinhive tarjoaa periaatteessa (Coinhive)JavaScriptillä(JavaScript) kirjoitetun koodinpätkän, jonka verkkosivustojen omistajat voivat yksinkertaisesti upottaa sen verkkosivustoonsa. Coinhive esitteli verkkosivustoille uuden liiketoimintamallin, jonka mukaan verkkosivustojen omistajat voivat poistaa mainoksia verkkosivustoltaan ja ladata sen sijaan Coinhiven(Coinhive) .

Kun käyttäjät pääsevät Coinhiven(Coinhive) upotettuun verkkosivustoon, Coinhive aloittaa salauslouhinnan verkkosivuston omistajan puolesta käyttämällä käyttäjän järjestelmäresursseja (siksi tietokoneista tulee usein hitaita). Sivuston vierailijat edustavat joukkoa solmuja, jotka tekevät intensiivistä laskennallista työtä matemaattisen ongelman ratkaisemiseksi. Kuitenkin sen sijaan, että he saisivat palkinnon haasteen ratkaisemisesta, sivuston omistaja saa sen. Näin ollen(Hence) verkkosivustojen omistajat voivat oletettavasti silti tehdä voittoa ja tukea yrityksiään ilman, että heidän väitetään häiritsevän kävijöitä mainoksilla.

Vaikka Coinhiven(Coinhive) oli tarkoitus olla laillinen, sen konsepti johti samankaltaisten ohjelmistojen syntymiseen, joita verkkorikolliset käyttävät nyt salauskaivaukseen tai kryptojyrsimiseen (Cryptomining abuse ).( Cryptojacking.)

Lyhyesti sanottuna Cryptojacking on tekniikka, jolla kaapataan selaimet kryptovaluuttojen louhintaa varten ilman käyttäjän suostumusta. Kryptovaluutan kaivostyöntekijöiden toimittaminen haittaohjelmien kautta on tunnettu tosiasia, mutta kryptovaluutan louhinta verkkosivulle avattaessa on uutta ja on johtanut hyökkääjien väärinkäyttöön henkilökohtaisen hyödyn saamiseksi.(In short, Cryptojacking is the technique of hijacking browsers for mining cryptocurrency, without user consent. Delivering cryptocurrency miners through malware is a known fact, but mining cryptocurrency when accessing a webpage is new and has led to the attackers abusing for personal gains.)

Cryptojacking ei ole perinteinen haittaohjelma

Cryptojacking(ransomware) ei vahingoita tietokonettasi, kuten perinteinen haittaohjelma tai kiristysohjelma . Se ei myöskään tallenna tai lukitse mitään kiintolevylle. Näin ollen(Hence) se ei sinänsä ole haittaohjelma sinänsä, mutta se voidaan varmasti tuoda järjestelmääsi haittaohjelmien avulla.

Cryptojacking , kuten haittaohjelmat, käyttää tietokoneesi resursseja ilman lupaasi. Se voi saada tietokoneen ja selaimet toimimaan äärimmäisen hitaammin, tyhjentämään akun ja nostamaan sähkölaskuja ilman, että edes huomaat samaa.

Cryptojackingin seuraukset

Cryptojacking voi vaikuttaa Windows-käyttöjärjestelmään(Windows OS) sekä Mac OSX :ään ja Androidiin(Android) . Viime aikoina on raportoitu lukuisia Cryptojacking -tapauksia . Jotkut yleisimmistä tyypeistä sisältävät seuraavat:

Verkkosivustot, jotka käyttävät Coinhivea tarkoituksella(Websites using Coinhive deliberately)

Pirates Bay oli yksi ensimmäisistä suurista pelaajista, jotka syyllistyivät Coinhiven(Coinhive) tahalliseen käyttöön. Ongelmana oli, että se tehtiin avoimesti ilman vierailijoiden suostumusta. Kun kryptolouhintakäsikirjoitus löydettiin, Pirate Bay antoi lausunnon, jossa mainittiin, että se testasi tätä ratkaisua vaihtoehtoisena tulonlähteenä. Tutkijat pelkäävät, että monet tällaiset sivustot käyttävät jo Coinhivea(Coinhive) ilman vierailijan suostumusta.

Coinhive on lisätty vaarantuneille verkkosivustoille(Coinhive injected into compromised websites)

Tutkijat tunnistivat vaarantuneet WordPress- ja Magento - sivustot, joihin oli ruiskutettu Coinhive(Coinhive) tai vastaava JavaScript-pohjainen kaivostyökalu.

Lue(Read) : Mitä tehdä, jos Coinhiven krypto-louhintaskripti saastuttaa verkkosivustosi.

Cryptojacking käyttämällä selainlaajennuksia(Cryptojacking using browser extensions)

Selaimen(In-browser) sisäinen kryptojacking käyttää verkkosivun JavaScriptiä kryptovaluuttojen louhimiseen. (JavaScript)JavaScript toimii lähes kaikilla vierailemillasi verkkosivustoilla, joten selaimen sisäisestä louhinnasta vastaavaa JavaScript -koodia ei tarvitse asentaa. Heti kun lataat sivun, selaimen kaivoskoodi vain toimii.

On tapauksia, joissa Coinhiven upotetut(Coinhive) verkkoselainlaajennukset toimivat taustalla ja loivat "Moneron" selaimen ollessa käynnissä - eikä vain vieraillessa tietyllä verkkosivustolla.

Cryptojacking haittaohjelmilla(Cryptojacking with malware)

Tämä on toisenlainen väärinkäyttö, jossa Coinhive otetaan käyttöön haittaohjelmien rinnalla väärennetyn Java - päivityksen kautta.

Cryptojacking Android-laitteissa(Cryptojacking in Android devices)

Coinhiven Android -versio on(Coinhive) havaittu kohdistavan venäläisiä käyttäjiä. Tämä trendi viittaa siihen, että Cryptojacking on laajentumassa myös mobiilisovelluksiin.

Typosquatted verkkotunnukset upotettu Coinhive(Typosquatted domains embedding Coinhive)

Joku rekisteröi "twitter.com.com"-verkkotunnuksen ja latasi Coinhiven(Coinhive) siihen. Käytännössä käyttäjät, jotka kirjoittivat väärin Twitterin URL -osoitteen ja päätyivät tälle verkkosivulle, loivat Moneron(Monero) verkkotunnuksen omistajaksi niin kauan kuin he pysyivät verkkosivulla.

Cryptojacking pilvipalvelujen kautta(Cryptojacking through cloud services)

Kyberrikolliset kaappaavat suojaamattomia pilvialustoja(Cloud) ja käyttävät niitä kryptovaluutan louhimiseen.

Microsoft on ilmoittanut Coinhiven muunnelmista luonnossa havaituista. Tällainen kehitys osoittaa, että Coinhiven menestys on motivoinut vastaavien ohjelmistojen syntymistä muille näille markkinoille haluaville osapuolille.(Microsoft has notified of variations of Coinhive being spotted in the wild. Such a development indicates that Coinhive’s success has motivated the emergence of similar software by other parties that want to join this market.)

Minr – Coinhive-(A Coinhive) vaihtoehto syntyy

Laillisten käyttäjien Coinhiven(Coinhive) käyttö on yleisesti ottaen vähentynyt sen julkaisun jälkeen saaman epäsuosion vuoksi. Coinhive on myös helposti jäljitettävissä, mikä on toinen tosiasia, että sen mahdolliset ihailijat eivät käytä sitä verkkosivustollaan.

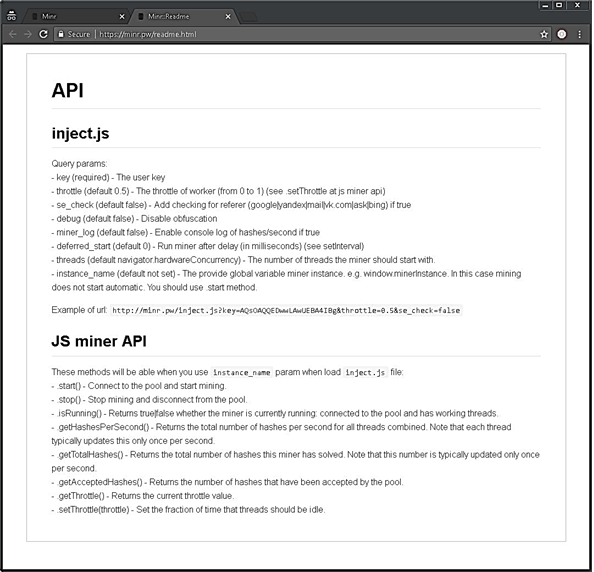

Joten vaihtoehtona Minrin(Minr) tiimi on kehittänyt " hämärtämisen(obfuscation) " vaihtoehdon, mikä tekee kaivostyöntekijän jäljittämisestä paljon vaikeampaa. Tämä helpottaa työkalun piilotettua käyttöä. Tämä ominaisuus on niin tehokas, että se piilottaa koodin(hides the code) jopa suositulle haittaohjelmien torjuntatyökalulle Malwarebytes .

Kuinka pysyä suojassa Cryptojackingilta

Kryptovaluutat ja Blockchain-teknologia valtaavat maailman. Se vaikuttaa maailmantalouteen ja aiheuttaa myös teknisiä häiriöitä . Kaikki ovat alkaneet keskittyä näin tuottoisiin markkinoihin – ja tämä koskee myös verkkosivustojen hakkereita. Kun tuotto kasvaa, meidän pitäisi odottaa, että tällaisia tekniikoita käytetään väärin.

Tarkkailua selaamisen aikana on harjoitettava säännöllisesti, jos haluat pysyä poissa Cryptojacking-petoksista. Olet vaarantuneella verkkosivustolla, jos huomaat äkillisen piikin muistin käytössä ja tietokoneesi suorituskyvyn hidasta. Paras toimenpide tässä on pysäyttää prosessi poistumalla verkkosivustosta eikä vierailla siellä uudelleen.

Sinun tulee myös asentaa hyvä tietoturvaohjelmisto(good security software) ja pitää se ajan tasalla sekä ottaa palomuurit käyttöön ja olla klikkaamatta epäilyttäviä linkkejä selatessasi(not click on suspicious links while browsing) .

Voit käyttää Anti-WebMiner- ohjelmia yhtenä varotoimenpiteenä.

Käytä selainlaajennusta, joka estää verkkosivustoja käyttämästä prosessoriasi salauksen louhintaan . Jos käytät Chrome - selainta, asenna(Install) minerBlock-laajennus. Se on hyödyllinen laajennus Chrome -selaimelle estämään verkkopohjaiset kryptovaluutan kaivostyöt kaikkialla verkossa. CoinHivea(CoinHive) lukuun ottamatta se jopa estää Minr .

Toinen välttämätön varotoimenpide on päivittää Hosts-tiedostosi(Hosts file) estämään coinhive.com ja muut verkkotunnukset, joiden tiedetään mahdollistavan luvattoman louhinnan. Muista(Remember) , että Cryptojacking(Cryptojacking) kasvaa edelleen, ja yhä useammat ihmiset hakevat kryptovaluuttoja, joten estoluettelosi on päivitettävä säännöllisesti.

Estä CoinHivea(Prevent CoinHive) tartuttamasta verkkosivustoasi

- Älä käytä NULL -malleja tai laajennuksia verkkosivustollasi/foorumillasi.

- Pidä CMS päivitettynä uusimpaan versioon.

- Päivitä isännöintiohjelmistosi säännöllisesti ( PHP , tietokanta(Database) jne.).

- Suojaa verkkosivustosi(Secure your website) verkkoturvapalvelujen tarjoajilla, kuten Sucuri , Cloudflare , Wordfence jne.

- Suojaa blogisi noudattamalla(precautions to secure your blog) perusvarotoimia .

Stay alert, stay safe!

Related posts

Kuinka välttää tietojenkalasteluhuijaukset ja -hyökkäykset?

Mikä on etäkäytön troijalainen? Ennaltaehkäisy, havaitseminen ja poistaminen

Poista virus USB-muistitikulta komentokehotteen tai erätiedoston avulla

Rogue Security Software tai Scareware: Kuinka tarkistaa, estää, poistaa?

Mikä on Win32:BogEnt ja kuinka se poistetaan?

Microsoft Windows -logoprosessi Task Managerissa; Onko se virus?

Kyberhyökkäykset – määritelmä, tyypit, ehkäisy

Mitä Living Off The Land -hyökkäykset ovat? Kuinka pysyä turvassa?

Kuinka poistaa Chromium Virus Windows 11/10:stä

Chrome-selaimen sisäänrakennetun Malware Scanner & Cleanup Toolin käyttäminen

Estä Drive-by-lataukset ja niihin liittyvät haittaohjelmahyökkäykset

Mikä on takaoven hyökkäys? Merkitys, esimerkit, määritelmät

IObit Malware Fighter Ilmainen tarkistus ja lataus

Kuinka poistaa haittaohjelmat Android-puhelimesta

Viruksen poistaminen Windows 11/10:stä; Haittaohjelmien poistoopas

Kuinka saat tietokoneviruksen, troijalaisen, työpaikan, vakoiluohjelman tai haittaohjelman?

Tiedostottomat haittaohjelmahyökkäykset, suojaus ja havaitseminen

Kuinka poistaa haittaohjelmat tietokoneesta Windows 10:ssä

Tarkista, onko tietokoneesi saastunut ASUS Update -haittaohjelmasta

Määritettyä moduulia ei löytynyt virheestä Windows 11/10:ssä