Mikä on Ransom Denial of Service (RDoS)? Ennaltaehkäisy ja varotoimet

Olet ehkä kuullut DoS :stä ja DDoS :sta . Tällaisen hyökkäyksen ideana on kaataa minkä tahansa organisaation palvelimet, jolloin ne eivät voi tarjota palveluja käyttäjilleen. Yleensä organisaation pääpalvelimeen hyökkäävät niin monet pääsypyynnöt, että se kaatuu ja estää palvelun keneltäkään. Ransom Denial of Service (RDoS) on samanlainen, paitsi että hakkerit toimivat myös kiristäjänä. Katsotaanpa, mikä Ransom Denial of Service ( RDoS ) on ja kuinka estää se ryhtymällä asianmukaisiin varotoimiin.

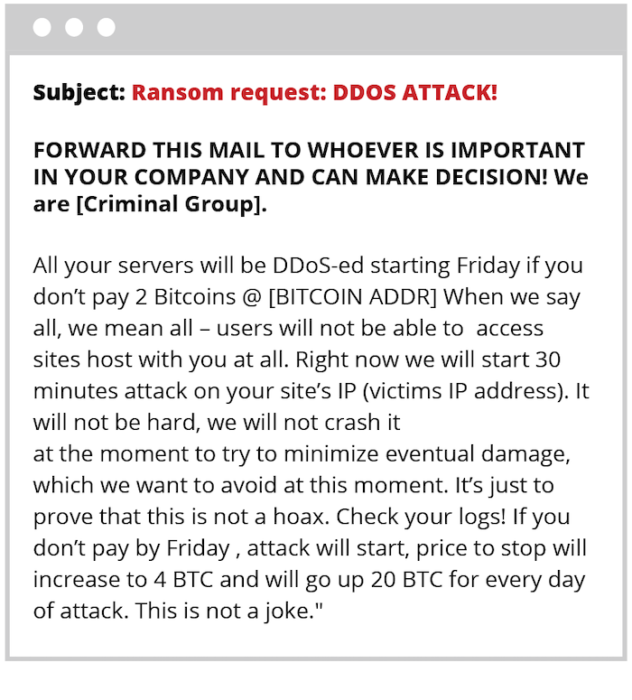

Ransom Denial of Service tarkoittaa, että hakkerit pyytävät sinua maksamaan heille rahaa ja uhkaavat käynnistää hajautetun palvelunestohyökkäyksen (DDoS)(Distributed Denial of Service (DDoS)) , jos et maksa ennen tiettyä päivämäärää ja kellonaikaa.

Osoittaakseen, että he suhtautuvat vakavasti RDoS- hyökkäykseen, he voivat myös käynnistää DDoS -hyökkäyksen lyhyeksi ajaksi laitosta vastaan, jolta he vaativat lunnaita. Olet ehkä kuullut myös kiristysohjelmista: rahat, joita hakkerit pyytävät salattuaan kaiken minkä tahansa tahon palvelimilla olevan tiedon.

Ransomwaren(Ransomware) tapauksessa hakkerit salaavat ensin laitoksen tiedot ja lähettävät sitten lunnaita vaativan kirjeen, jossa he sanovat, että he purkavat tietojen salauksen, JÄLKEEN(AFTER) he (hakkerit) ovat saaneet rahat. RDoS -palvelua(RDoS) käytettäessä huomautus lähetetään ENNEN(PRIOR) mitä tahansa toimintaa hakkereiden puolesta. Siinä todetaan selvästi, että hakkereilla on pääsy yrityksen palvelimille, ja he pyytävät tietyn määrän rahaa kryptovaluuttana(Cryptocurrency) (katso Bitcoinit(Bitcoins) ) ennen tiettyä päivämäärää. Jos rahaa ei siirretä hakkereille, he voivat jatkaa laitoksen tietojen salaamista tai jättää ne.

RDoS käyttää menetyksen(RDoS) pelkoa ja auttaa hakkereita, kun ihmiset maksavat välttääkseen DDoS - hyökkäyksen. Koska mukana on vain pelko, myös amatöörihakkerit alkavat pyytää rahaa. Heillä voi olla resursseja yrityksen palvelimen DDoS -käyttöön, mutta ei ole haittaa vaatia kiristystä, paitsi mahdollisuus jäädä kiinni ja vankilaan.

Pitäisikö sinun maksaa?

Asiantuntijat sanovat, että sinun ei pitäisi. He toteavat, että jos yksikin toimielin maksaa kiristäjähakkereille, myös muut hakkerit haluavat ansaita rahaa. Se rohkaisee muita hakkereita, ja hekin voivat vaatia lunnaita (kiristysrahaa) sanomalla, että he DDoS -palvelun yrityksen palvelimia, jos niitä ei makseta.

Asiantuntijat sanovat myös, että ei ole takeita siitä, etteikö DDoS - hyökkäystä tai kiristysohjelmahyökkäystä tapahdu, vaikka kiristysrahat maksettaisiin. Lisäksi tällaiset teot rohkaisevat muita hakkereita.

Pitäisikö sinun antaa hakkereiden kiristäjien pelotella sinua ja maksaa heille heidän pyytämänsä rahat? Ei. On aina parempi laatia suunnitelma tällaisen skenaarion torjumiseksi. Seuraavassa osiossa puhutaan DDoS - hyökkäyksen valmistelusta ja käsittelemisestä. Jos sinulla on suunnitelma, sinun ei tarvitse pelätä DDoS- , RDoS- , lunnasohjelmia tai vastaavia hakkerointiongelmia.

… but then again – it is a practical decision you will have to take seeing what is at stake for you!

RDoS – Varotoimet(RDoS – Precautions) seisokkien estämiseksi hyökkäyksen aikana

Kun DDoS iskee lunnaiden vaatimuksen jälkeen, valmistautuminen on avainasemassa tilanteen stressittömässä käsittelyssä. Siksi DDoS - suojaussuunnitelma vaaditaan. Kun suunnittelet DDoS - suojaussuunnitelmaa, oleta, että se on yleinen toimenpide – eli se tapahtuu kerta toisensa jälkeen. Näin voit luoda paremman suunnitelman.

Jotkut ihmiset luovat katastrofipalautussuunnitelman ja käyttävät sitä (Disaster Recovery Plan)DDoS - hyökkäyksestä toipumiseen . Mutta tämä ei ole ensisijainen tarkoituksemme. Meidän on vähennettävä liikennevirtaa yrityksen verkkosivuille tai sen palvelimille.

Amatööriblogille tunnin seisokki ei välttämättä merkitse paljon. Mutta reaaliaikaisissa käsittelypalveluissa – pankkitoiminnassa, verkkokaupoissa ja vastaavissa palveluissa – jokaisella sekunnilla on merkitystä. Tämä sinun tulee pitää mielessä, kun luot DDoS - (DDoS Response Plan)vastaussuunnitelman DDoS-palautussuunnitelman(DDoS Recovery Plan) sijaan .

Tiedoksi, tämä verkkosivusto käyttää Sucuria(Sucuri) suojatakseen itsensä.

Jotkut tärkeistä seikoista, jotka on otettava huomioon luotaessa RDoS- tai DDoS - hyökkäystä, ovat:

- Kuinka Internet-palveluntarjoajasi(Internet Service Provider) voi auttaa sinua?

- Voiko isännöintipalveluntarjoajasi(Hosting Service Provider) auttaa sinua poistamalla verkkosivuston hetkeksi isännästä (kunnes DDoS - hyökkäys pysähtyy)?

- Onko sinulla kolmannen osapuolen tietoturvapalveluntarjoajia, kuten Susuri , Akamai tai Ceroro , jotka voivat havaita DDoS - hyökkäykset heti niiden alkaessa? Nämä palvelut voivat myös estää hyökkäyksen tunnistamalla erilaisia tekijöitä, kuten maantieteellistä jne.

- Kuinka kauan palvelimen IP-osoitteen muuttaminen kestää, jotta hyökkäys pysähtyy (sytytyskatkos)?

- Harkitsitko(Did) pilvipohjaista suunnitelmaa, joka voi lisätä kaistanleveyttä, kun DDoS tapahtuu? Lisääntynyt kaistanleveys tarkoittaa hakkereilta enemmän ponnisteluja. Jos valitset äärettömän suunnitelman, DDoS - hyökkäykset pysähtyvät nopeasti, koska hakkerit joutuvat järjestämään lisää resursseja yrityksen palvelimen kaatamiseksi.

Tämä selittää Ransom Denial of Service ( RDoS ) -palvelun ja kuinka valmistautua DDoS - hyökkäykseen. Jos sinulla on lisättävää, kommentoi alle.

Related posts

DDoS:n hajautetut palvelunestohyökkäykset: suojaus, ehkäisy

Palvelunestohyökkäys (DoS): mitä se on ja kuinka estää se

Ilmainen ransomware-torjuntaohjelmisto Windows-tietokoneille

Luo sähköpostisääntöjä estääksesi Ransomwaren Microsoft 365 Businessissa

Ota Ransomware Protection käyttöön ja määritä se Windows Defenderissä

Windows Cryptographic Service Provider ilmoitti virheestä

Ransomware Response Playbook näyttää kuinka käsitellä haittaohjelmia

HP Display Control Service on päivitettävä

Windows Update Service puuttuu Windows 11/10:stä

McAfee Ransomware Recover (Mr2) voi auttaa tiedostojen salauksen purkamisessa

CyberGhost Immunizer auttaa estämään kiristysohjelmahyökkäyksiä

Windows Installer Service puuttuu Services Managerista Windows 11/10:ssä

Kuinka lisätä Dropbox pilvipalveluksi Microsoft Officeen

Connected Devices Platform Service (CDPSvc) High Disk Usage

DNS-asiakaspalvelun käyttöönotto, jos se näkyy harmaana Windows 10:ssä

Ransomware-suojaus Windows 11/10:ssä

Palvelutunnisteen löytäminen Windows-kannettavasta tietokoneesta

Korjaa JÄRJESTELMÄPALVELUN POIKKEUS (asmtxhci. sys) Blue Screen -virhe

Slick Write on ilmainen verkkopalvelu, joka parantaa kirjoitustaitojasi ja -tyyliäsi

Mitä tehdä Ransomware-hyökkäyksen jälkeen Windows-tietokoneellesi?