Mikä on MITM (Man-In-The-Middle Attack): määritelmä, ehkäisy, työkalut

Tietojemme suojaaminen verkossa ei tule koskaan olemaan helppoa, etenkään nykyään, kun hyökkääjät keksivät säännöllisesti uusia tekniikoita ja hyväksikäyttöjä tietojesi varastamiseksi. Joskus heidän hyökkäyksensä eivät ole niin haitallisia yksittäisille käyttäjille. Mutta suuret hyökkäykset joihinkin suosittuihin verkkosivustoihin tai taloustietokantoihin voivat olla erittäin vaarallisia. Useimmissa tapauksissa hyökkääjät yrittävät ensin työntää haittaohjelmia käyttäjän koneelle. Joskus tämä tekniikka ei kuitenkaan toimi.

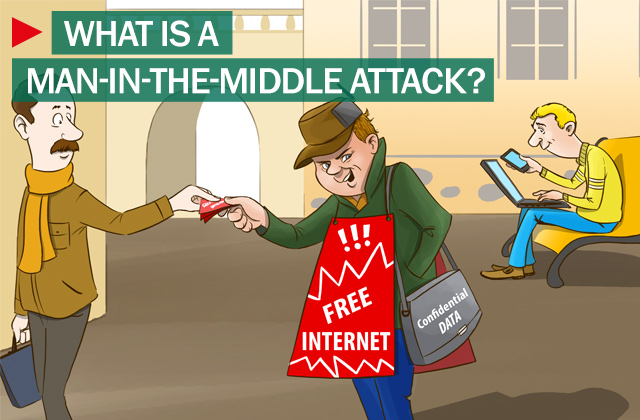

Kuvan lähde: Kaspersky.

Mikä on Man-In-The-Middle Attack

Suosittu menetelmä on Man-In-The-Middle -hyökkäys(Man-In-The-Middle attack) . Se tunnetaan myös ämpäriprikaatin hyökkäyksenä(bucket brigade attack) tai joskus salaustekniikassa Janus-hyökkäyksenä . (Janus attack)Kuten nimestä voi päätellä, hyökkääjä pitää itsensä kahden osapuolen välissä ja saa heidät uskomaan, että he keskustelevat suoraan toisilleen yksityisen yhteyden kautta, vaikka itse asiassa koko keskustelu on hyökkääjän hallinnassa.

Man-in-the-middle -hyökkäys voi onnistua vain, kun hyökkääjä muodostaa molemminpuolisen autentikoinnin kahden osapuolen välillä. Useimmat salausprotokollat tarjoavat aina jonkinlaisen päätepisteen todennuksen, erityisesti MITM - hyökkäykset käyttäjiä vastaan. Secure Sockets Layer (SSL) -protokollaa käytetään aina toisen tai molempien osapuolten todentamiseen molemminpuolisesti luotetun varmenteen myöntäjän avulla.

Kuinka se toimii

Oletetaan, että tässä tarinassa on kolme hahmoa: Mike , Rob ja Alex . Mike haluaa kommunikoida Robin(Rob) kanssa . Sillä välin Alex (hyökkääjä) estää keskustelun salakuunnella ja jatkaa valheellista keskustelua Robin kanssa (Rob)Miken(Mike) puolesta . Ensin(First) Mike pyytää Robilta(Mike) julkista avainta . (Rob)Jos Rob antaa avaimensa Mikelle(Mike) , Alex sieppaa, ja näin "mies-in-the-middle-hyökkäys" alkaa. Alex lähettää sitten väärennetyn viestin Mikelle(Mike)joka väittää olevan Robilta(Rob) , mutta sisältää Alexin(Alex) julkisen avaimen. Mike uskoo helposti, että vastaanotettu avain kuuluu Robille(Rob) , vaikka se ei ole totta. Mike salaa viestinsä viattomasti Alexin(Alex) avaimella ja lähettää muunnetun viestin takaisin Robille(Rob) .

Yleisimmissä MITM -hyökkäyksissä hyökkääjä käyttää useimmiten WiFi -reititintä siepatakseen käyttäjän viestintää. Tämä tekniikka voidaan kehittää hyödyntämällä reititintä joidenkin haittaohjelmien kanssa siepatakseen käyttäjän istunnot reitittimessä. Tässä hyökkääjä määrittää ensin kannettavan tietokoneensa WiFi - hotspotiksi valitsemalla julkisella alueella, kuten lentokentällä tai kahvilassa, yleisesti käytetyn nimen. Kun käyttäjä muodostaa yhteyden kyseiseen haitalliseen reitittimeen päästäkseen verkkosivustoille, kuten verkkopankkisivustoille tai kauppasivustoille, hyökkääjä kirjaa sitten käyttäjän tunnistetiedot myöhempää käyttöä varten.

Välimieshyökkäyksen esto ja työkalut

Suurin osa tehokkaista suojakeinoista MITM :ää vastaan löytyy vain reitittimestä tai palvelinpuolelta. Sinulla ei ole erityistä valvontaa tapahtumasi turvallisuudesta. Sen sijaan voit käyttää vahvaa salausta asiakkaan ja palvelimen välillä. Tässä tapauksessa palvelin todentaa asiakkaan pyynnön esittämällä digitaalisen varmenteen, jolloin ainoa yhteys voidaan muodostaa.

Toinen tapa estää tällaiset MITM -hyökkäykset on olla koskaan muodostamatta yhteyttä avoimiin WiFi - reitittimiin suoraan. Halutessasi voit käyttää selainlaajennusta, kuten HTTPS Everywhere tai ForceTLS . Nämä laajennukset auttavat sinua luomaan suojatun yhteyden aina, kun vaihtoehto on saatavilla.

Lue seuraavaksi(Read next) : Mitä ovat Man-in-the-Browser -hyökkäykset(Man-in-the-Browser attacks) ?

Related posts

Internet Security -artikkeli ja vinkkejä Windows-käyttäjille

5 parasta Firefoxin tietosuojalisäosaa verkkoturvallisuuteen

Online maineenhallintavinkkejä, -työkaluja ja -palveluita

Kuinka tarkistaa, onko linkki turvallinen vai ei verkkoselaimella

Selvitä, onko verkkotiliisi hakkeroitu ja onko sähköposti- ja salasanatietoja vuotanut

Mitä ovat digitaaliset jalanjäljet, jäljet tai varjo?

Vinkkejä turvassa pysymiseen julkisilla tietokoneilla

Mikä on verkkosivustoliikenteen sormenjälkien ottaminen? Kuinka suojella itseäsi?

Lisääkö Internet Download Manager latausnopeutta?

Vältä verkkopankkitoimintaa ja muita verkkopetoksia – Turvavinkkejä PC-käyttäjille

Microsoftin tietokoneturvallisuus, tietosuoja, verkkoturvallisuusesitteet

Mitä on kyberrikollisuus? Miten käsitellä sitä?

Mitä tapahtuu online-tileillesi, kun kuolet: digitaalisen omaisuuden hallinta

DDoS:n hajautetut palvelunestohyökkäykset: suojaus, ehkäisy

Online-identiteettivarkaudet: ehkäisy- ja suojavinkkejä

Globus Free VPN -selaimen arvostelu: Salaa kaikki liikenne, Selaa nimettömästi

Sosiaalisessa mediassa liiallisen jakamisen vaarat ja seuraukset

Mitä on verkkokiusaaminen? Kuinka estää ja ilmoittaa siitä?

Microsoftin huijaukset: Puhelin- ja sähköpostihuijaukset, joissa käytetään väärin Microsoftin nimeä

Mitä Pastejacking on? Miksi et saisi kopioida ja liittää verkosta?