Microarchitectural Data Sampling (MDS) -haavoittuvuus selitetty

Microarchitectural Data Sampling ( MDS ) on suorittimen(CPU) puolen haavoittuvuus. Intelin(Intel) mukaan sen suorittimessa(CPU) on joitain löysästi kohtia, joita hakkerit voivat hyödyntää. Tämä tarkoittaa CPU :n hallintaa, jotta se pystyy lukemaan erittäin lyhytaikaisia tietoja, jotka on tallennettu suorittimen(CPU) sisäisiin puskureihin. Katsotaan kuinka se toimii. Kerromme minulle myös, kuinka saan selville, vaikuttaako tämä ZombieLoad- hyödyntäminen järjestelmääsi.

MDS – Microarchitectural Data Sampling

Nykyaikaiset Intel -prosessorit käyttävät tietojen tallennusta sisäisiin puskureihinsa, jolloin tiedot lähetetään prosessorin välimuistiin ja sieltä pois. Prosessorien sisäisiä puskureita käytetään laskenta-ajan lyhentämiseen. Prosessorin ajan säästämiseksi prosessorien tiedot tallennetaan ensin sisäiseen muistiin, joka on rakennettu Intelin(Intel) kaltaiseen prosessoriin . Tiedot ovat muotoa: TIME, DATA ja IF_VALID sarakkeet. Tarkoituksena on varmistaa, että tieto on edelleen voimassa tiettynä ajankohtana. Tämä siirretään suorittimen(CPU) välimuistiin käytettäväksi muiden tietokoneohjelmistojen tai muiden ohjelmistojen kanssa.

Microarchitectural Data Sampling ( MDS ) -haavoittuvuus on menetelmä, jolla hakkerit varastavat tietoja suorittimen erittäin pienistä puskureista reaaliajassa. Jokaisessa tietokoneen istunnossa tiedot tallennetaan suodattimilla ( TIME , DATA , IF_VALID ) näihin minivälimuistiin. Ne muuttuvat jatkuvasti niin nopeasti, että kun se varastetaan, sen arvo ( myös voimassaolo(validity) ) muuttuu. Silti hakkerit voivat käyttää tietoja, vaikka prosessorin sisällä olevat tiedot suodattavat/muisti muuttuvat, jolloin he voivat ottaa koneen kokonaan hallintaansa. Se ei ole ilmeistä. Ongelmat(Problems) alkavat, kun hakkeri saa salausavaimen tai mitä tahansa muuta hyödyllistä tietoa prosessorin minipuskureista.

Yllä olevan sanamuodon mukaan hakkerit voivat kerätä tietoja, vaikka tallennettujen tietojen käyttöikä on erittäin lyhyt. Kuten aiemmin todettiin, tiedot muuttuvat jatkuvasti, joten hakkereiden on oltava nopeita.

Microarchitectural Data Sampling ( MDS ) -- riskit

Microarchitectural Data Sampling ( MDS ) saattaa luovuttaa salausavaimia ja saada siten hallintaansa tiedostoja ja kansioita. MDS saattaa myös antaa salasanoja. Jos tietokone vaarantuu, se voidaan muurata kuten Ransomwaren(Ransomware) tapauksessa .

Haitalliset toimijat voivat poimia tietoja muista ohjelmista ja sovelluksista, kun ne murtautuvat prosessorin muistiin. RAM -tietojen hankkiminen ei ole vaikeaa, kun heillä on salausavaimet. Hakkerit käyttävät haitallisesti suunniteltuja verkkosivuja tai ohjelmia päästäkseen käsiksi prosessorin tietoihin.

Pahinta(Worst) on vaarantuneen tietokoneen kyvyttömyys tietää, että se on vaarantunut. MDS -hyökkäys ei jätä mitään lokiin eikä jätä jalanjälkeä mihinkään tietokoneeseen tai verkkoon, joten todennäköisyys, että joku havaitsee sen, on hyvin pienempi.

MDS-haavoittuvuuksien tyypit

Tällä hetkellä mikroarkkitehtuurista on havaittu neljä muunnelmaa:

- Mikroarkkitehtoninen kuormitusportin tietojen näytteenotto(Load Port Data Sampling)

- Mikroarkkitehtoninen myymäläpuskuritietojen näytteenotto(Microarchitectural Store Buffer Data Sampling)

- Mikroarkkitehtuurisen täyttöpuskurin tietojen näytteenotto(Microarchitectural Fill Buffer Data Sampling) ja

- Mikroarkkitehtuurisen tiedon näytteenotto Ei välimuistiin tallennettavaa(Microarchitectural Data Sampling Uncacheable) näytteenottoa

Tämä oli pisin (yksi vuosi) ajanjakso, jolta haavoittuvuus löydettiin ja pidettiin salassa, kunnes kaikki käyttöjärjestelmien valmistajat ja muut pystyivät kehittämään korjaustiedoston käyttäjilleen.

Jotkut käyttäjät kysyivät, miksi he eivät voi yksinkertaisesti poistaa hypersäikeistystä käytöstä suojautuakseen MDS :ltä . Vastaus on, että hypersäikeistyksen poistaminen käytöstä ei tarjoa minkäänlaista suojaa. Hyperthreadingin poistaminen käytöstä hidastaa tietokoneita. Uutta(Newer) laitteistoa rakennetaan mahdollisten MDS - hyökkäysten torjumiseksi.

Onko tietokoneesi alttiina MDS:lle?

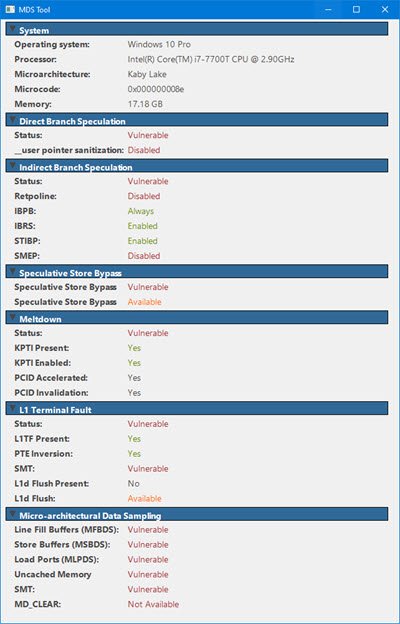

Tarkista(Verify) , onko järjestelmäsi haavoittuvainen. Lataa MDS-työkalu(MDS Tool) osoitteesta mdsattacks.com . Sieltä saa paljon muutakin tietoa.

Kuinka suojata tietokoneita MDS:ltä?

Melkein kaikki käyttöjärjestelmät ovat julkaisseet korjaustiedoston, jota tulisi käyttää Intelin(Intel) mikrokoodin lisäksi haavoittuvuuden estämiseksi. Windows - käyttöjärjestelmässä (Windows OS)tiistaipäivitysten(Tuesday) sanotaan korjanneen useimmat tietokoneet. Tämän sekä käyttöjärjestelmäkorjauksiin rakennettavan Intel - koodin pitäisi riittää estämään mikroarkkitehtuurista näytteenottoa ( MDS ) vaarantamasta tietokoneitasi.

MDSAttacks website recommends disabling Simultaneous Multi-Threading (SMT), also known as Intel Hyper-Threading Technology, which significantly reduces the impact of MDS-based attacks without the cost of more complex mitigations. Intel has also provided CPU microcode updates, and recommendations for mitigation strategies for operating system (and hypervisor) software. We recommend you install the software updates provided by your operating system and/or hypervisor vendor.

Pidä tietokoneesi ajan tasalla. Päivitä BIOS(Update your BIOS) ja lataa prosessorisi uusin laiteohjain (download the latest device driver)Intelin(Intel) verkkosivustolta.

Microsoft on korjannut tämän haavoittuvuuden Windows -(Windows) käyttöjärjestelmilleen. Myös macOS sai korjaustiedoston 15. toukokuuta(May 15th) 2019. Linux on valmistellut korjaukset, mutta se on ladattava erikseen Microarchitecture Data Sampling ( MDS ) -sovellusta varten.

Related posts

igfxEM-moduuli on lakannut toimimasta -virhe Windows 11/10:ssä

Intel Thunderbolt Dock -ohjelmisto ei toimi Windows 11/10:ssä

Mitä on Hyperthreading prosessorissa ja miten se toimii?

Intel Dual Band Wireless-AC 7260 -sovitin katkeaa jatkuvasti

Igfxem.exe-sovellusvirhe - Muistia ei voitu lukea

Arvostele Intel Core i5-10600K: Erinomainen keskitason prosessori!

Testaa prosessori Intel Processor Diagnostics Tool -työkalulla

Intel TSX -ominaisuuden ottaminen käyttöön tai poistaminen käytöstä Windows 10:ssä

AMD vs. INTEL vuonna 2022: Mitkä prosessorit ovat parempia?

Prosessorien vertailu – Intel Core i9 vs i7 vs i5 vs i3

Ryzen 3900X vs Intel i9-9900K – mikä prosessori on todella parempi?

Intel Core 12th Gen i7-12700K -arvostelu: Takaisin peliin!

Apple M1 vs Intel i7: Benchmark Battles

Kun ostat pelikannettavan tai mini-PC:n, hanki parempi näytönohjain, älä Intel Core i7 -prosessoria.

Näytönohjaimen poisto AMD-, INTEL-, NVIDIA-ajureille

Tietojen käyttörajoituksen hallinta Windows 11/10:ssä

Korjaa ESRV.exe-sovellusvirhe 0xc0000142 Windows 11/10:ssä

Ota Intel Processor Machine Check Error -haavoittuvuussuoja käyttöön

Korjaa Intel Graphics Drivers -ongelmat Windows 11/10:ssä

Intel Extreme Tuning Utilityn avulla voit ylikellottaa suorittimen, muistin ja väylän nopeuksia