Kuinka suojautua ja estää Ransomware-hyökkäyksiä ja -infektioita

Tässä Ransomware- torjunta- ja suojausoppaassa tarkastellaan Ransomware - estoa ja vaiheita, joilla voit estää ja estää Ransomwaren(Ransomware) , uuden haittaohjelman, joka julkaisee uutisia kaikkialla vääristä syistä.

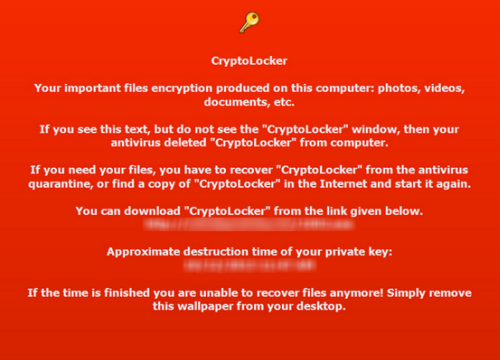

Kerta(Time) toisensa jälkeen opimme uhista ja uusista haittaohjelmien muunnelmista, kuten Ransomware , jotka aiheuttavat vaaran tietokoneen käyttäjille. Kiristysohjelmavirus lukitsee pääsyn tiedostoon tai tietokoneellesi ja vaatii lunnaiden maksamista luojalle pääsyn takaisin saamisesta, yleensä joko anonyymin prepaid-käteiskupon tai Bitcoinin(Bitcoin) kautta . Yksi erityinen kiristysohjelmauhka, joka on onnistunut herättämään huomiota viime aikoina, on Cryptolocker FBI :n (FBI)kiristysohjelmien(Locker) Crilock & Lockerin(Crilock) lisäksi .

Kiristysohjelman erikoisuus on, että se voi tulla yksinään (usein sähköpostitse) tai takaoven tai latausohjelman kautta, joka tuodaan mukana lisäkomponenttina. Tietokoneesi voi saada kiristysohjelman tartunnan, kun napsautat haitallista linkkiä sähköpostissa, pikaviestissä, sosiaalisen verkostoitumisen sivustolla tai vaarantuneella verkkosivustolla – tai jos lataat ja avaat haitallisen sähköpostin liitteen. Lisäksi, kuten pahamaineinen virus, useimmat virustentorjuntaohjelmat voivat jäädä sen huomaamatta. Ja vaikka virustorjuntaohjelmistosi pystyy poistamaan kiristysohjelmat, sinulle jää usein vain joukko lukittuja tiedostoja ja tietoja!

Kuinka estää Ransomware

Vaikka tilanne on huolestuttava ja lopputulos on useimmissa tapauksissa kohtalokas, jos et noudata haittaohjelman tekijän sääntöjä – koska salatut tiedostot voivat vaurioitua korjauskelvottomaksi – voit ryhtyä tiettyihin ennaltaehkäiseviin toimenpiteisiin, jotta ongelma pysyy poissa. Voit estää ransomware-salauksen! Katsotaanpa joitain Ransomware-torjuntatoimenpiteitä,(Ransomware prevention steps) joita voit tehdä. Nämä vaiheet voivat auttaa sinua estämään ja estämään Ransomwaren(Ransomware) .

Päivitetty käyttöjärjestelmä ja tietoturvaohjelmisto(Updated OS & security software)

On sanomattakin selvää, että käytät täysin päivitettyä nykyaikaista käyttöjärjestelmää,(fully updated modern operating system) kuten Windows 10/8/7, hyvää virustorjuntaohjelmistoa(antivirus software) tai Internet Security Suitea(Internet Security Suite)(good antivirus software or an Internet Security Suite) ja päivitettyä suojattua selainta(updated secure browser) ja päivitettyä sähköpostiohjelmaa(updated email client) . Aseta sähköpostiohjelmasi estämään .exe-tiedostot(block .exe files) .

Haittaohjelmien(Malware) tekijät pitävät tietokonekäyttäjiä, jotka käyttävät vanhentuneita käyttöjärjestelmäversioita, helppoina kohteina. Heillä tiedetään olevan joitain haavoittuvuuksia, joita nämä pahamaineiset rikolliset voivat hyödyntää päästäkseen hiljaa järjestelmääsi. Joten korjaa tai päivitä ohjelmistosi. Käytä hyvämaineista turvapakettia. On aina suositeltavaa käyttää ohjelmaa, joka yhdistää sekä haittaohjelmien torjuntaohjelmiston että ohjelmistopalomuurin, jotta voit tunnistaa uhkia tai epäilyttävää toimintaa, sillä haittaohjelmien tekijät lähettävät usein uusia versioita havaitsemisen välttämiseksi. Haluat ehkä lukea tämän viestin Ransomware-temppuista ja selaimen käyttäytymisestä.

Lue kiristyshaittaohjelmien suojauksesta Windows 10:ssä(Ransomware protection in Windows 10) .(Read about Ransomware protection in Windows 10.)

Varmuuskopioi tietosi(Back up your data)

Voit varmasti minimoida vahingot, jotka aiheutuvat, jos tietokoneesi saa Ransomware -tartunnan ottamalla säännölliset varmuuskopiot(regular backups) . Itse asiassa Microsoft on tehnyt kaikkensa ja sanonut, että varmuuskopiointi on paras suoja Ransomwarea, mukaan lukien Cryptolockeria, vastaan.

Älä koskaan napsauta tuntemattomia linkkejä tai lataa liitteitä tuntemattomista lähteistä(Never click on unknown links or download attachments from unknown sources)

Tämä on tärkeää. Sähköposti(Email) on yleinen vektori, jota Ransomware käyttää päästäkseen tietokoneellesi. Älä siis koskaan napsauta linkkiä, joka saattaa mielestäsi näyttää epäilyttävältä. Vaikka sinulla olisi 1 % epäilys – älä! Sama pätee myös liitteisiin. Voit varmasti ladata liitteitä, joita odotat ystäviltäsi, sukulaisiltasi ja yhteistyökumppaneiltasi, mutta ole erittäin varovainen postin edelleenlähetyksistä, joita saatat saada jopa ystäviltäsi. Pieni sääntö muistaa tällaisissa skenaarioissa: Jos olet epävarma – ÄLÄ(If in doubt – DONT) ! Tutustu varotoimiin sähköpostin liitetiedostoja avattaessa(when opening email attachments) tai ennen kuin napsautat verkkolinkkejä(clicking on web links) .

RansomSaver on erittäin hyödyllinen Microsoft Outlookin(Outlook) lisäosa, joka tunnistaa ja estää sähköpostit, joihin on liitetty kiristyshaittaohjelmatiedostoja.

Näytä piilotettu tiedostopääte(Show hidden file-extension)

Yksi Cryptolockerin(Cryptolocker) sisääntuloreittinä toimiva tiedosto on tiedosto, jonka pääte on ".PDF.EXE". Haittaohjelmat(Malware) haluavat naamioida .exe-tiedostonsa vaarattoman näköisiksi .pdf -tiedostoiksi . .doc- tai .txt-tiedostot. Jos otat ominaisuuden käyttöön nähdäksesi koko tiedostotunnisteen, voi olla helpompi havaita epäilyttävät tiedostot ja poistaa ne. Voit näyttää piilotetut tiedostotunnisteet seuraavasti:

Avaa Ohjauspaneeli(Control Panel) ja etsi Kansioasetukset (Folder) . (Options)Poista Näytä(View) - välilehden valinta Piilota tunnettujen tiedostotyyppien laajennukset(Hide extensions for known file types) .

Click Apply > OK.Nyt kun tarkistat tiedostosi, tiedostojen nimet näkyvät aina niiden tunnisteiden kanssa, kuten .doc , .pdf , .txt jne. Tämä auttaa sinua näkemään tiedostojen todelliset tunnisteet.

Disable files running from AppData/LocalAppData folders

Yritä luoda ja panna täytäntöön sääntöjä Windowsissa(Windows) tai käyttää jotakin tunkeutumisen estoohjelmistoa estääksesi tietyn, huomattavan toiminnan, jota useat Ransomware -ohjelmat , mukaan lukien Cryptolocker , käyttävät suorittaakseen suoritettavaa tiedostoaan App Data- tai Local App Data -kansioista. Cryptolocker Prevention Kit on Third Tierin(Third Tier) luoma työkalu, joka automatisoi ryhmäkäytännön(Group Policy) luomisen prosessin, jolla poistetaan käytöstä tiedostot, jotka suoritetaan App Data- ja Local App Data -kansioista, sekä estetään suoritettavien tiedostojen suorittaminen Temp -tiedostosta.(Temp)hakemisto useista purkausapuohjelmista.

Sovelluksen sallittujen luettelo(Application whitelisting)

Sovellusten lisääminen sallittujen luetteloon on hyvä käytäntö, jota useimmat IT-järjestelmänvalvojat käyttävät estääkseen luvattomien suoritettavien tiedostojen tai ohjelmien suorittamisen järjestelmässään. Kun teet tämän, vain sallittujen luetteloon lisäämäsi ohjelmistot saavat ajaa järjestelmässäsi, minkä seurauksena tuntemattomat executive-tiedostot, haittaohjelmat tai kiristysohjelmat eivät vain pysty toimimaan. Katso, kuinka ohjelma lisätään sallittujen luetteloon .

Poista SMB1 käytöstä(Disable SMB1)

SMB tai Server Message Block on verkon tiedostojenjakoprotokolla, joka on tarkoitettu tiedostojen, tulostimien jne. jakamiseen tietokoneiden välillä. Versioita on kolme – Server Message Block ( SMB ) versio 1 ( SMBv1 ), SMB versio 2 ( SMBv2 ) ja SMB versio 3 ( SMBv3 ). On suositeltavaa poistaa SMB1 käytöstä turvallisuussyistä.

Käytä AppLockeria(Use AppLocker)

Käytä(Use) Windowsin sisäänrakennettua AppLocker -ominaisuutta estääksesi Käyttäjiä asentamasta tai käyttämästä Windows Store -sovelluksia(prevent Users from installing or running Windows Store Apps ) ja hallitaksesi, mitä ohjelmistoja tulee suorittaa . Voit määrittää laitteesi vastaavasti vähentääksesi Cryptolocker ransomware -tartunnan mahdollisuuksia.

Voit myös käyttää sitä vähentämään kiristysohjelmia estämällä allekirjoittamattoman suoritettavan ohjelman paikoissa, kuten:

- <käyttäjäprofiili>AppDataLocalTemp

\AppData\Local\Temp\ * AppDataLocalTemp**

Tämä viesti kertoo, kuinka voit luoda sääntöjä AppLockerin(create rules with AppLocker) avulla suoritettavaan tiedostoon ja lisätä sovellusten luetteloon.

EMETin käyttö(Using EMET)

Enhanced Mitigation Experience Toolkit suojaa Windows - tietokoneita kyberhyökkäyksiä ja tuntemattomia hyväksikäyttöjä vastaan. Se havaitsee ja estää hyväksikäyttötekniikat, joita käytetään yleisesti muistin vioittumiseen liittyvien haavoittuvuuksien hyödyntämiseen. Se estää hyväksikäyttöjä pudottamasta troijalaista(Trojan) , mutta jos napsautat avaa tiedostoa, se ei voi auttaa. PÄIVITYS(UPDATE) : Tämä työkalu ei ole saatavilla nyt. Windows 10 Fall Creators Update sisältää EMETin(EMET) osana Windows Defenderiä(Windows Defender) , joten tämän käyttöjärjestelmän käyttäjien ei tarvitse käyttää sitä.

Suojaa MBR

Suojaa tietokoneesi Master Boot Record MBR -suodattimella(MBR Filter) .

Poista Remote Desktop Protocol käytöstä(Disable Remote Desktop Protocol)

Useimmat Ransomware -ohjelmat , mukaan lukien Cryptolocker - haittaohjelmat, yrittävät päästä kohdekoneisiin Remote Desktop Protocol ( RDP ) -apuohjelman kautta, joka on Windows -apuohjelma, joka mahdollistaa pääsyn työpöydällesi etänä. Joten jos et löydä RDP :stä sinulle hyötyä, poista etätyöpöytä käytöstä(disable remote desktop) suojataksesi koneesi File Coderilta(File Coder) ja muilta RDP - hyödynnöiltä.

Poista Windows Scripting Host käytöstä(Disable Windows Scripting Host)

Haittaohjelma-(Malware) ja kiristysohjelmaperheet käyttävät usein WSH :ta .js- tai .jse-tiedostojen suorittamiseen tietokoneesi tartuttamiseen. Jos et käytä tätä ominaisuutta, voit poistaa Windows Scripting Hostin käytöstä pysyäksesi turvassa.

Käytä Ransomware-torjunta- tai -poistotyökaluja(Use Ransomware prevention or removal tools)

Käytä hyvää ilmaista lunnasohjelmien torjuntaohjelmaa(free anti-ransomware software) . BitDefender AntiRansomware ja RansomFree ovat hyviä. Voit käyttää RanSim Ransomware Simulator -ohjelmaa tarkistaaksesi, onko tietokoneesi riittävän suojattu.

Kaspersky WindowsUnlocker voi olla hyödyllinen, jos Ransomware estää kokonaan pääsyn tietokoneellesi tai jopa rajoittaa pääsyä tiettyihin tärkeisiin toimintoihin, koska se voi puhdistaa kiristysohjelmien saastuttaman rekisterin(Registry) .

Jos pystyt tunnistamaan kiristysohjelman , se voi tehdä asioista hieman helpompaa, koska voit käyttää ransomware-salauksen purkutyökaluja, jotka voivat olla saatavilla kyseiselle kiristysohjelmalle.(If you can identify the ransomware, it can make things a bit easier as you can use the ransomware decryption tools that may be available for that particular ransomware.)

Tässä on luettelo ilmaisista Ransomware Decryptor Tools -työkaluista(Ransomware Decryptor Tools) , jotka voivat auttaa sinua avaamaan tiedostojen lukituksen.

Katkaise Internet-yhteys välittömästi(Disconnect from the Internet immediately)

Jos epäilet tiedostoa, toimi nopeasti lopettaaksesi sen viestintä C&C-palvelimen kanssa, ennen kuin se lopettaa tiedostojesi salauksen. Voit tehdä niin katkaisemalla itsesi välittömästi Internetistä(Internet) , WiFistä(WiFi) tai verkosta(Network) , koska salausprosessi vie aikaa, joten vaikka et voi mitätöidä Ransomwaren(Ransomware) vaikutusta , voit varmasti lieventää vahinkoa.

Käytä järjestelmän palauttamista palataksesi tunnettuun puhtaaseen tilaan(Use System Restore to get back to a known-clean state)

Jos olet ottanut järjestelmän palauttamisen käyttöön Windows - koneellasi, minkä väitän olevan, yritä palauttaa järjestelmäsi tunnettuun puhtaaseen tilaan. Tämä ei ole idioottivarma menetelmä, mutta tietyissä tapauksissa se voi kuitenkin auttaa.

Aseta BIOS-kello takaisin(Set the BIOS clock back)

Useimmat Ransomware-ohjelmat(Ransomware) , mukaan lukien Cryptolocker tai FBI Ransomware , tarjoavat määräajan tai aikarajan, jonka kuluessa voit suorittaa maksun. Jos sitä jatketaan, salauksenpurkuavaimen hinta voi nousta huomattavasti, eikä - et voi edes tinkiä. Voit ainakin yrittää "lyödä kelloa" asettamalla BIOS - kellon takaisin aikaan ennen kuin määräajan tuntiikkuna on umpeutunut. Ainoa keino, jossa kaikki temput epäonnistuvat, koska se voi estää sinua maksamasta korkeampaa hintaa. Useimmat kiristysohjelmat tarjoavat sinulle 3–8 päivän ajanjakson ja voivat vaatia jopa 300 USD tai enemmän avaimesta lukittujen tiedostojesi lukituksen avaamiseen.

Vaikka suurin osa Ransomwaren kohderyhmistä on ollut Yhdysvalloissa ja Isossa-Britanniassa, maantieteellistä rajoitusta ei ole. Se voi vaikuttaa keneen tahansa – ja päivä päivältä havaitaan yhä enemmän kiristyshaittaohjelmia . Tee siis joitain toimenpiteitä estääksesi Ransomwaren pääsyn tietokoneellesi. Tämä viesti kertoo hieman enemmän Ransomware Attackista ja UKK(Ransomware Attacks & FAQ) :sta .

(While most of the targeted groups by Ransomware have been in the US and the UK, there exists no geographical limit. Anyone can be affected by it – and with every passing day, more and more ransomware malware is being detected. So take some steps to prevent Ransomware from getting onto your computer. This post talks a little more about Ransomware Attacks & FAQ.)

Lue nyt: (Now read:) Mitä tehdä Ransomware-hyökkäyksen jälkeen(What to do after a Ransomware attack) .

Related posts

Lataa Windows Command Reference PDF Guide Microsoftilta

Lataa Windows 10 -oppaat aloittelijoille Microsoftilta

Kuinka vaihtaa Windows Phonesta iPhoneen: Vaiheittainen opas

Microsoft Edgen käyttöönottoopas yrityksille

Microsoft Word -opastus aloittelijoille - Käyttöopas

Kuinka kirjautua ulos tietokoneesta tai kirjautua ulos Windows 11/10:stä

Google My Business -peruskäyttöopas

11 tapaa korjata muistinhallintavirhe (GUIDE)

Vaiheittainen opas Amazon-tilisi poistamiseen

Lataa Windows Ink Guide for Windows 10 Microsoftilta

Opas Twitch VOD:ien lataamiseen (2022)

Ryhmäkäytäntöasetusten viiteopas Windows 10:lle

Korjaa Spotify Web Player, joka ei toimi (vaiheittainen opas)

Google Redirect Virus – vaiheittainen manuaalinen poistoopas

Kattava opas online-tietosuojaan

Kuinka pelata Pokémon Goa PC:llä? (Vaiheittainen opas)

Kannettavan tietokoneen akun käyttövinkkejä ja optimointiopas Windows-käyttäjille

Opas vanhemmille teini-iljettämisen estämiseksi

Latausten poistaminen Androidissa (GUIDE)

Lopullinen opas Facebookin tietosuoja-asetusten hallintaan